Как взломать ноутбук

Если вы решили изучить, как взломать ноутбук, вы пришли по адресу. В этом руководстве мы предоставим вам конкретные шаги и советы, чтобы безопасно и этично исследовать мир информационной безопасности. Помните, что взлом без разрешения является незаконным, поэтому используйте полученные знания ответственно.

Прежде всего, вам понадобится базовое понимание терминологии и инструментов. Взлом — это процесс обхода мер безопасности, чтобы получить несанкционированный доступ к системе. Эксплуатация — это использование уязвимостей для достижения определенных целей. А инструменты — это программное обеспечение, которое поможет вам в процессе взлома.

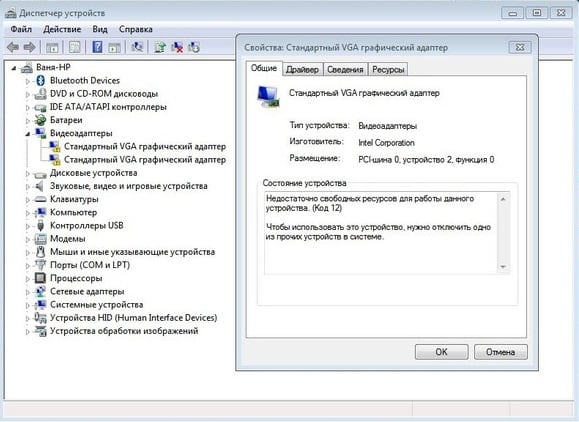

Начните с изучения уязвимостей в операционных системах и программном обеспечении. Уязвимости — это слабые места, которые можно использовать для доступа к системе. Например, старые версии операционных систем, такие как Windows XP, имеют больше уязвимостей, чем современные системы, такие как Windows 10.

Одним из первых шагов в процессе взлома является получение доступа к системе. Существует несколько способов сделать это, в том числе с помощью уязвимостей в операционной системе, подключения через USB-накопитель или подбора пароля. После получения доступа к системе, вы можете использовать инструменты, такие как Metasploit или Kali Linux, для дальнейшего исследования и эксплуатации системы.

Важно помнить, что взлом — это не только о технических навыках, но и об умении мыслить творчески и стратегически. Иногда для взлома системы может потребоваться нестандартный подход или использование необычных инструментов. Не бойтесь экспериментировать и пробовать разные подходы.

Наконец, всегда помните о безопасности и этике. Никогда не взламывайте систему без разрешения владельца. Используйте свои знания для защиты, а не для вреда. И всегда следуйте принципу ответственной диджитализации.

Подготовка к взлому ноутбука

Прежде чем приступить к взлому ноутбука, необходимо тщательно подготовиться. Во-первых, убедитесь, что у вас есть все необходимые инструменты. Вам понадобится программное обеспечение для взлома, такое как Ophcrack или THC-Hydra, а также физический инструмент, такой как отвертка, чтобы открыть ноутбук.

Во-вторых, найдите подробную информацию о модели ноутбука, который вы собираетесь взломать. Это поможет вам понять, какие меры безопасности установлены на ноутбуке и как их обойти. Например, если ноутбук имеет BIOS с защитой паролем, вам может потребоваться использовать программу, подобную Flash BIOS, чтобы обойти эту защиту.

В-третьих, создайте резервную копию важных данных с ноутбука. Это поможет вам восстановить данные, если что-то пойдет не так во время взлома. Вы можете использовать внешний жесткий диск или облачное хранилище для хранения резервной копии.

Наконец, убедитесь, что у вас есть достаточно времени и места для взлома ноутбука. Взлом ноутбука может занять несколько часов или даже дней, в зависимости от сложности защиты ноутбука. Убедитесь, что у вас есть тихое, хорошо освещенное место для работы, где вас не будут беспокоить.

Процесс взлома ноутбука

Далее, нужно физически открыть ноутбук, чтобы получить доступ к жесткому диску и другим компонентам. Для этого понадобится отвертка и осторожность, чтобы не повредить ноутбук.

После открытия ноутбука, нужно извлечь жесткий диск и подключить его к другому компьютеру в качестве внешнего диска. Это позволит получить доступ к данным на жестком диске, даже если ноутбук защищен паролем.

Теперь, когда у вас есть доступ к данным на жестком диске, можно приступить к взлому. Существует несколько методов взлома, в зависимости от операционной системы и версии BIOS ноутбука. Один из самых распространенных методов — это использование утилиты для сброса пароля, такой как Ophcrack или Kon-Boot.

Эти утилиты позволяют сбросить пароль на операционной системе, не меняя данных на жестком диске. Просто запустите утилиту с загрузочного диска и следуйте инструкциям на экране.

После сброса пароля, можно войти в операционную систему и получить полный доступ к данным на жестком диске. Однако, важно помнить, что взлом ноутбука является незаконным и эти методы должны использоваться только для легальных целей, таких как восстановление данных после забытого пароля.